PKI公钥基础设施理论框架与实践

PKI公钥基础设施理论框架与实践(论文14000字)

摘要:网络活动最重要的保障是安全,互联网发展的飞速,网络安全问题越来越受到人们的关注。互联网交易活动也遇到了比如黑客、间谍、窃听、篡改、伪造等的威胁,对很多机密信息传递和控制也非常困难,交易安全无法得到保障,一旦受到威胁,就很难判别所收到的信息是否由某个确定实体发出或者在信息的传递过程中是否被非法篡改过。而PKI技术是当前解决网络安全的主要方式之一,我将以PKI技术为基础,列举PKI体系结构,PKI的实践与应用和PKI的研究未来与展望。

关键词:公钥基础设施,认证机关,轻型目录访问协议,安全套接字

Theoretical framework and practice of PKI public key infrastructure

Abstract: The most important protection of network activities is security, the rapid development of the Internet, network security issues more and more people's attention. Internet transactions have also encountered such as hackers, spies, eavesdropping, tampering, forgery and other threats, a lot of confidential information transmission and control is also very difficult, transaction security can not be guaranteed, once threatened, it is difficult to determine the information received Whether it is issued by a certain entity or whether it has been illegally tampered with during the transmission of information. PKI technology is one of the main ways to solve the network security, I will be based on PKI technology, listed PKI architecture, PKI practice and application and PKI research future and outlook.

Key words:PKI , CA , LDAP , SSL

[资料来源:http://www.doc163.com]

目录

1.绪论 1

1.1 本课题的研究背景和意义 1

1.2 国内外研究现状 1

1.3 本课题主要研究内容 1

1.4 论文内容和章节安排 1

2.PKI概述 3

2.1 PKI的含义 3

2.2 PKI的目标 3

2.3 PKI的研究内容 3

2.4 PKI的优势 3

2.5 PKI的发展 4

2.6 PKI的未来 4

3.PKI体系结构 5

3.1 PKI工作原理 5

3.2 PKI实体描述 5

3.3 证书中心(CA) 6

3.4 注册中心(RA) 6

3.5 目录服务 7 [资料来源:www.doc163.com]

3.5.1 X.500目录服务标准 7

3.5.2 LDAP目录服务标准 7

3.6 终端实体(EE) 8

3.7 认证中心 8

3.8 信任模型 8

3.8.1 等级层次 8

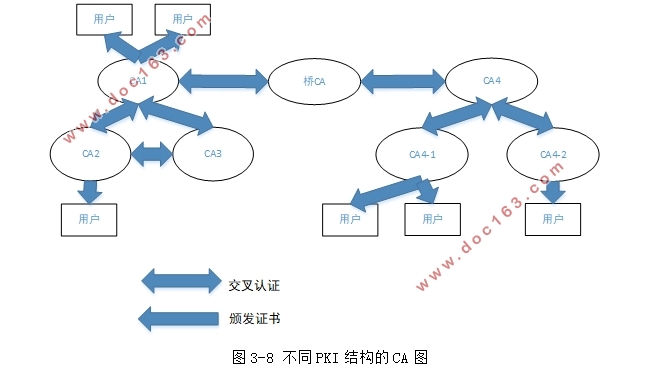

3.8.2 对等模式 10

3.8.3 网桥模式 10

3.9 物理结构 12

4.PKI的实践与仿真 13

4.1 SSL/TSL 13

4.2 IPSec 16

4.3 IPSec基于PKI的应用—VPN 17

4.4代码签名 22

4.5 安全电子邮件 22

5.研究与展望 23

5.1 目前电子商务的安全性问题 23

5.2 安全问题对电子商务的影响: 23

5.3 CA的作用 23

5.4 密钥托管技术 26

5.5 第二代PKI技术 26

6.参考文献 28

致谢 30 [资料来源:Doc163.com]